- +1

上海警方偵破木馬病毒詐騙案:領導的頭像和昵稱沒變但已不是本人

微信上的頭像和昵稱沒變,但屏幕另一邊的人不一樣了。

財務人員徐女士累計向對方轉賬400多萬元,另一家企業的財務人員黃女士向對方轉賬900多萬元……這都源于一個木馬病毒。

8月3日,澎湃新聞記者從上海警方獲悉,近期上海警方偵破一起利用木馬病毒實施電信網絡詐騙的案件,抓獲張某某、高某等30名犯罪嫌疑人。

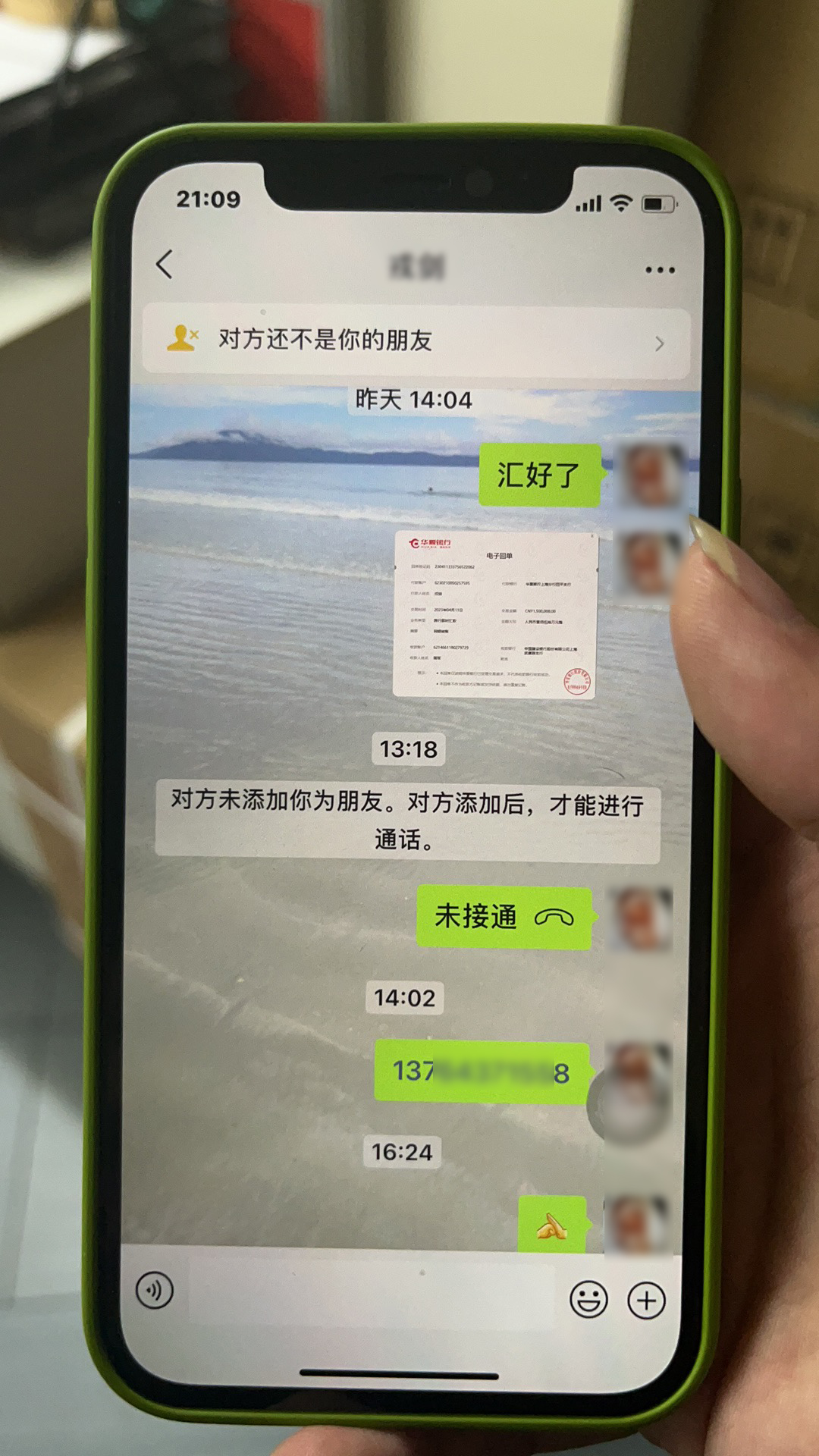

受害人收到的同名同一頭像的微信詐騙指示。浦東警方 供圖

4月底,黃女士來到上海市公安局浦東分局張江派出所報案稱,她在上班時接到“公司財務總監”的微信指示,因一個項目要緊急推進,讓她快速給“客戶”的賬戶進行轉賬匯款。根據“公司財務總監”的要求,她陸續轉了900多萬元。直到當面跟公司財務總監本人確認此事時,她才發現被騙,遂向警方報案求助。

上海另外一家公司的財務人員徐女士也遇到了類似情況,同樣是微信上的“公司財務負責人”發信息讓徐女士向一銀行賬戶轉賬。徐女士在看到信息后也沒多想,就進行了轉賬,在累計轉賬400多萬元后才發覺自己被騙。

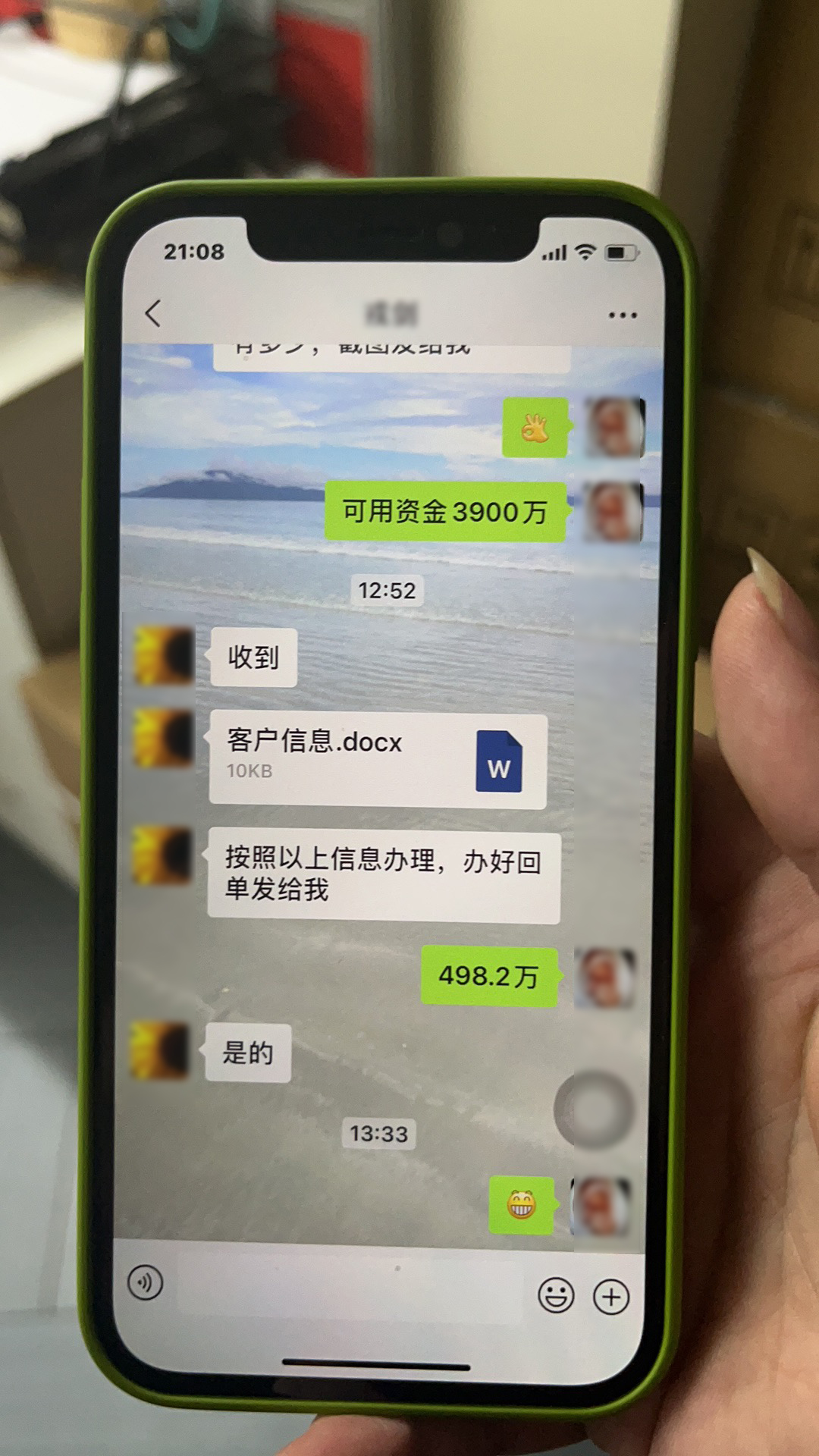

接到報案后,浦東分局立即成立專案組,在市局刑偵、網安總隊的指導下,開展偵查工作。專案組調查后發現,兩名財務在被騙前,都曾收到過一封涉及財務知識的陌生郵件,以為是學習文件便點開進行查看,殊不知,此封陌生郵件中包含著木馬病毒,在點開后病毒就植入了電腦。

受害人被植入木馬病毒的流程。浦東警方 供圖

之后,詐騙分子通過木馬病毒獲得了該電腦的控制權,趁財務人員不注意時,對微信中的好友通訊錄做手腳,將他們微信中真實財務總監的微信號刪除,再添加一個與之前財務總監頭像一樣的微信號。準備工作做好后,詐騙分子利用“財務總監”的假微信,一步步誘騙被害人進行轉賬。

同時,專案組根據案件中木馬病毒的特點進一步分析、追蹤,對可疑人員網上活動情況、所用的一些涉案信息等進行綜合研判,成功鎖定了有重大作案嫌疑的張某某。偵查員立即趕赴外省市,于5月10日在張某某的住址將其抓獲。

到案后,犯罪嫌疑人張某某交代,其大學計算機專業畢業后,沒有尋找工作,通過境外的聊天軟件,聯系詐騙分子開發用于入侵他人電腦的木馬病毒。張某某制作好木馬病毒后,即轉手賣給詐騙分子,讓詐騙分子用其制作的病毒入侵他人電腦進行詐騙。

在木馬病毒的制作者落網后,專案組對涉案匯款賬戶進行了深挖,又鎖定了潛伏在全國多省多地的詐騙嫌疑人。在全面部署收網計劃后,抓捕行動隨之開展。5月下旬,專案組分赴全國各地,成功抓獲高某等29名詐騙犯罪嫌疑人。

目前,犯罪嫌疑人張某某因涉嫌提供侵入、非法控制計算機信息系統程序、工具罪被浦東警方依法執行逮捕,高某等29名犯罪嫌疑人因涉嫌詐騙罪被浦東警方依法采取刑事強制措施。案發后,浦東警方即已止付部分被騙資金,后續工作仍在進一步開展中。

警方提示:財務人員一定要提高防范電信網絡詐騙的意識,嚴格執行財務管理規章制度,在遇到領導在網絡中要求轉賬的情況,務必打電話或當面跟領導核實,切勿輕易給陌生賬戶匯款。

- 報料熱線: 021-962866

- 報料郵箱: news@thepaper.cn

互聯網新聞信息服務許可證:31120170006

增值電信業務經營許可證:滬B2-2017116

? 2014-2025 上海東方報業有限公司